Oavsett om du kallar det personlig information eller sekretessinformation växer ämnet snabbt som ett ämne av affärsvikt. Hot från massiva böter och ryktesproblem driver kunderna att tvinga sina leverantörer att följa efterlevnaden regler som GDPR och dess motsvarigheter över hela världen.

Efterlevnad av integritetskrav är komplex och utöver bredare informationssäkerhetshantering (dvs för andra informationstillgångar som kommersiella kontrakt, immateriella rättigheter och finansiella data) kan vara en verklig utmaning. Vi kan hjälpa dig med olika nivåer av integritetsefterlevnad och hjälper dig också att räkna ut vilken nivå av integritetsinformationshanteringssystem (PIMS) du kan behöva och varför.

Oavsett om din organisationen är en controller eller en personuppgiftsbiträde, eller båda, behöver den skydda individers personuppgifter. Personuppgifter är all information som relaterar till en identifierad eller identifierbar individ. Det kan täcka allt från namn och adress, till ett register över gjorda köp, till konfidentiella journaler.

Personuppgiftsskyddsbestämmelser och metoder utvecklas snabbt. Och det finns olika sätt att beskriva data du skyddar. Till exempel:

För att göra det enkelt brukar vi kalla det för personuppgifter.

Tredje parter skiljer sig också åt i sin namnkonvention för ledningssystem kring det också, till exempel:

Åtminstone båda dessa specifika termer förkortas till PIMS, så det är vad vi kallar det!

Det finns många fördelar förknippade med en PIMS och det borde vara något som hjälper till att öka värdet för organisationen samt hjälpa till att hantera hot. Förmånerna inkluderar:

Boka en skräddarsydd praktisk session utifrån dina behov och mål.

Det finns ett växande antal sekretessramar som inte hjälper förenklingsmålet och de delas upp i två typer:

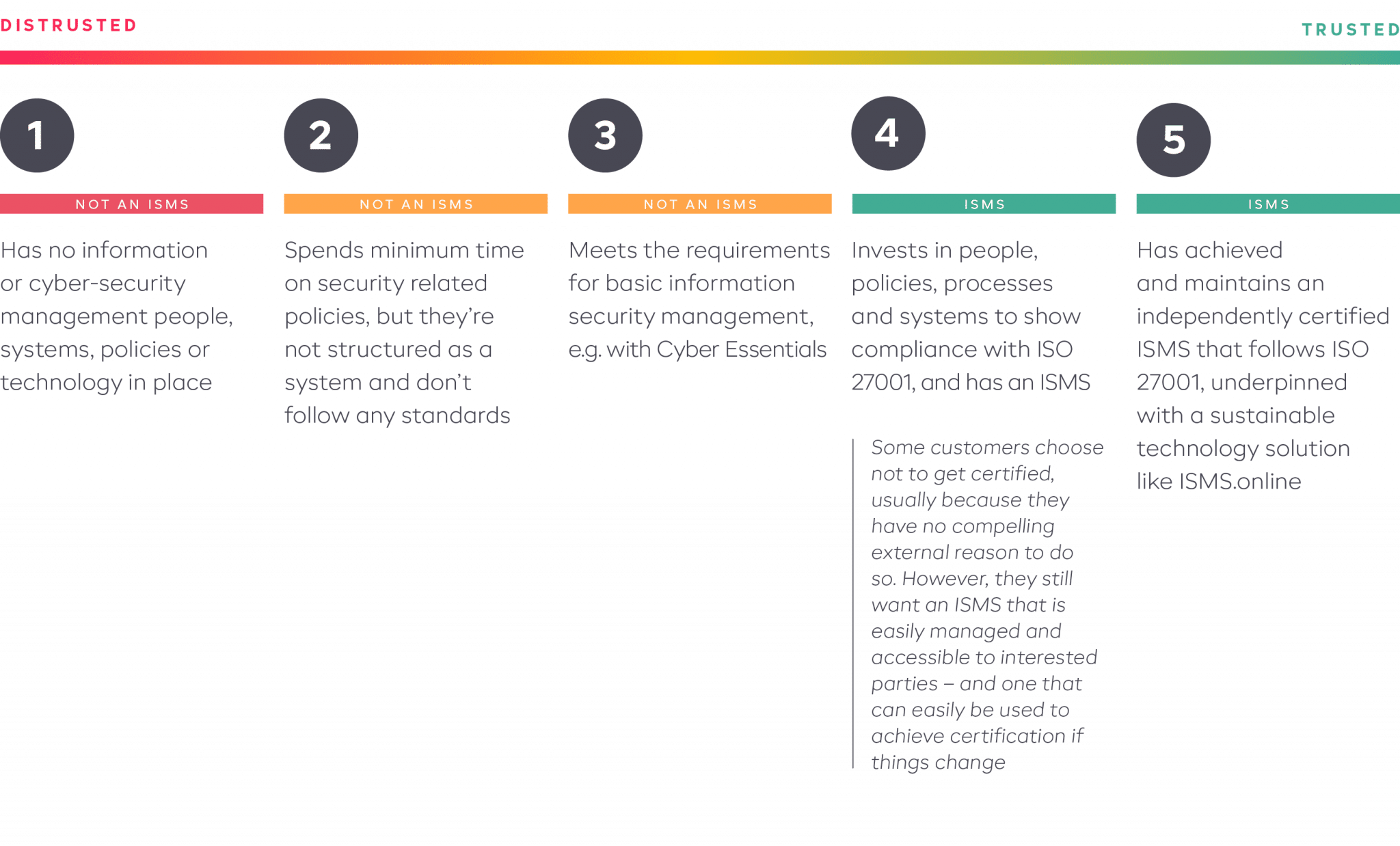

Vi har förvandlat komplexiteten till ett förenklat tillvägagångssätt mot 5 mognadsnivåer.

Det säger sig självt att nivå 1 och 2 sannolikt inte kommer att visa någon form av skydd eller värde för organisationen och dess intressenter. Vi kan hjälpa dig från nivå 3–5.

IDEAL FÖR: Starta din resa med integritetshantering/dataskydd efterlevnad på ett erkänt, strukturerat och effektivt sätt.

Dataskydd – Specifikation för ett hanteringssystem för personuppgifter

IDEAL FÖR: Att implementera en regleringsbaserad PIMS där det inte finns något behov av ett Information Security Management System (ISMS), dvs du inte behöver eller har för avsikt att göra ISO 27001.

Säkerhetstekniker – Tillägg till ISO/IEC 27001 och ISO/IEC 27002 för hantering av sekretessinformation – Krav och riktlinjer

IDEAL FÖR: Implementera en informationssäkerhetsbaserad PIMS Om du har ett Information Security Management System (ISMS) eller är villig att skaffa ett.

Dataskydd – Specifikation för ett hanteringssystem för personuppgifter

IDEAL FÖR: Att implementera en regleringsbaserad PIMS där det inte finns något behov av ett Information Security Management System (ISMS), dvs du inte behöver eller har för avsikt att göra ISO 27001.

Säkerhetstekniker – Tillägg till ISO/IEC 27001 och ISO/IEC 27002 för hantering av sekretessinformation – Krav och riktlinjer

IDEAL FÖR: Implementera en informationssäkerhetsbaserad PIMS Om du har ett Information Security Management System (ISMS) eller är villig att skaffa ett.

Vi har förkonfigurerat olika PIMS-lösningar för att möta dina behov med syftet att förenkla och enkelt färdigställa i deras hjärta. Som med alla ISMS.online-funktioner de är lämpliga att använda oavsett om du är nykomling, förbättrare eller expert och PIMS drar fördel av vår beprövade ISMS-funktionalitet.

Dessutom kan du också:

Vi gör datakartläggning till en enkel uppgift. Det är lätt att spela in och granska allt genom att lägga till din organisations information i vårt förkonfigurerade dynamiska verktyg för registrering av bearbetningsaktivitet.

Du måste visa hur väl du klarar dig Ämnesförfrågningar om åtkomst. Vårt säkra SAR-utrymme håller allt på ett ställe och stödjer det med automatisk rapportering och insikt.

Vi har skapat en inbyggd riskbank och en rad andra praktiska verktyg som hjälper till med varje del av riskbedömning och hanteringsprocess.

Det är enkelt att ställa in och köra olika typer av integritetsbedömningar, från dataskyddskonsekvensbedömningar till reglerings- eller efterlevnadsberedskap.

Du kommer att vara redo när det värsta händer. Vi gör det enkelt att planera och kommunicera ditt arbetsflöde för intrång och dokumentera och lära av varje incident.

Vår arbetsyta gör samarbete enkelt och förenklar framstegsövervakning, med en enkel godkännandeprocess och automatiska granskningar inbyggda som standard.

Vi kan hjälpa dig att visa att du har kontroll över din försörjningskedja, och täcker allt från kontrakt och kontakter till relations- och prestationshantering och övervakning.

Din personal måste vara i hjärtat av din GDPR-lösning. Våra valfria kommunikations- och engagemangsverktyg kan hjälpa dig att ta med dem och hålla dem kompatibla.

Samarbeta, skapa och visa att du alltid har koll på din dokumentation

Läs mer

Ta itu med hot och möjligheter utan ansträngning och rapportera dynamiskt om prestanda

Läs mer

Ta bättre beslut och visa att du har kontroll med instrumentpaneler, KPI:er och relaterad rapportering

Läs mer

Gör lätt arbete med korrigerande åtgärder, förbättringar, revisioner och ledningsgranskningar

Läs mer

Belys kritiska relationer och länka elegant samman områden som tillgångar, risker, kontroller och leverantörer

Läs merVälj tillgångar från Asset Bank och skapa din Asset Inventory med lätthet

Läs mer

Integrationer direkt med dina andra viktiga affärssystem för att förenkla din efterlevnad

Läs mer

Lägg prydligt till andra områden av efterlevnad som påverkar din organisation för att uppnå ännu mer

Läs mer

Engagera personal, leverantörer och andra med dynamisk end-to-end-efterlevnad hela tiden

Läs mer

Hantera due diligence, kontrakt, kontakter och relationer under deras livscykel

Läs mer

Kartlägg och hantera intresserade parter visuellt för att säkerställa att deras behov tydligt tillgodoses

Läs mer

Stark integritet genom design och säkerhetskontroller för att matcha dina behov och förväntningar

Läs mer100 % av våra användare uppnår ISO 27001-certifiering första gången